Bonjour à tous.

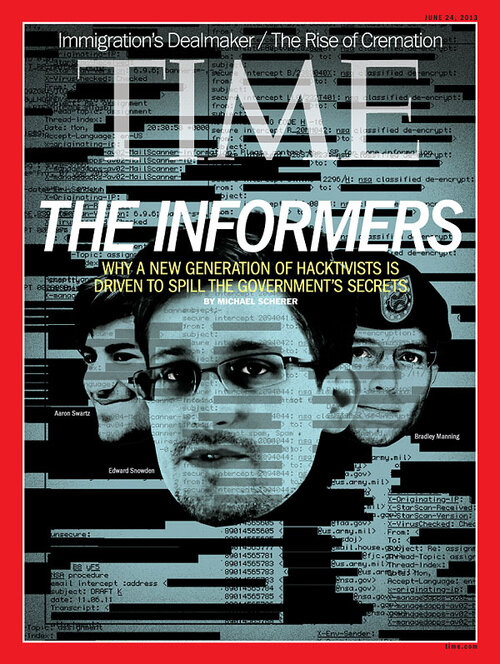

Voici la suite de l'article (VWV) qui reprend un article du Time Magazine (June 24, 2013 issue, édition européenne).

Une critique fait état de ce long dossier sur les "lanceurs d'alerte", ou encore les "hacktivists" ou encore les "bad geeks" ou encore les "spy game".

Bref, le débat est ouvert.

"Forty-six percent of Americans, according to an Ipsos/Reuters poll, do not know whether the NSA contractor Edward Snowden, who disclosed information on top secret surveillance programs, is a patriot or a traitor. They probably do not know if he is a whistleblower either, but, perhaps, they are interested in more information so they could decide.

The magazine, which made “The Whistleblowers” the publication’s “Person of the Year” in 2002, has cast Snowden as part of a young generation of individuals who represent “something new.” These are “young people [who have] come of age in the defiant culture of the Internet.”

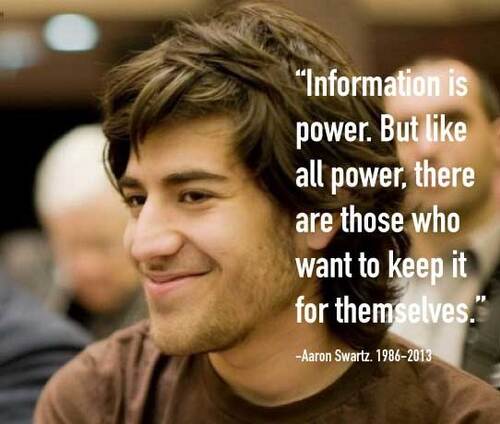

This “new” breed of individual, according to TIME, are also people like Pfc. Bradley Manning, who has confessed to disclosing United States government information to WikiLeaks and is on trial at Fort Meade, and Aaron Swartz, the Internet activist who committed suicide while the US Justice Department was zealously pursuing a prosecution of him for liberating documents from an academic database called JSTOR. And, they are labeled “The Informers.”

Jesselyn Radack, who heads the national security and human rights division of the Government Accountability Project and defends whistleblowers, reacted, “All three of these people were trying to either make information publicly available for more people to see or expose government crimes.” She added what TIME is doing is “equating whistleblowing to spying, which is pure propaganda.”

The story is titled, “The Geeks Who Leak,” a reference to the fact that these individuals come from a culture that has embraced hacktivism:

…[A]mong Snowden and Manning’s age group, from 18 to 34, the numbers are much higher, with 43% saying Snowden should not be prosecuted. That hacktivist ethos is growing around the world, driven in large part by young hackers who are increasingly disrupting all manner of institutional power with online protest and Internet theft. “That’s the most optimistic thing that is happening–the radicalization of the Internet-educated youth, people who are receiving their values from the Internet,” said Julian Assange, the founder of WikiLeaks, in an April interview with Google executive chairman Eric Schmidt. “This is the political education of apolitical technical people. It is extraordinary.”

But, this conflates all young people who are skeptical of authority and institutions with those who are willing to engage in online protest or “Internet theft” and “hack” into systems or confront government agencies and powerful companies online.

It hypes the threat of hacking to present an argument that there are a strain of youth willing to break the law, as if the country does not have a historical tradition of civil disobedience.

Michael Scherer writes:

More than 1.4 million Americans now hold top-secret security clearances in the military and the shadow world of intelligence. Most do not contact reporters and activists over encrypted e-mail in hopes of publishing secrets as civil disobedience. Few are willing to give up their house, their $122,000-a-year job, their girlfriend or their freedom to expose systems that have been approved by Congress and two Presidents, under the close monitoring of the federal courts. Snowden is different, and that difference is changing everything.

In truth, Snowden is no different than Russ Tice, a former intelligence analyst at the NSA who was a source for a 2005 New York Times story on warrantless wiretapping by the NSA. Mark Klein, a former AT&T technician who revealed in May 2006 that AT&T was working with the NSA to spy on Americans’ communications, or Daniel Ellsberg, the Pentagon Papers whistleblower who revealed top secret information about the Vietnam War and what really led America to start it. [*Here's a list of others, who have blown the whistle and defied authority or what was the norm inside of a company or institution.]

Outside of whistleblowers, there are people who have protested like women, African-Americans, lesbian, gay, bisexual and transgendered (LGBT), immigrants, environmentalists, etc, because they believed what had been acceptable culturally and systemically was worth challenging so that future generations could live a better life—one free of the injustices, discrimination or government policies they endured.

Scherer presents Snowden, Manning and Swartz as extremist or absolutist privacy advocates. It characterizes them as extremist or absolutist transparency advocates. It fails to properly examine the post-9/11 context in which they have developed this idealism, where they desire a society that is more respectful of privacy rights or the circumstances of excessive government secrecy, which would lead to young people wanting information to be free.

Then, there is this particular paragraph:

Manning’s statement is a radical one, since it directly undermines the rule of law, something both men seemed to recognize. “When you are subverting the power of government, that’s a fundamentally dangerous thing to democracy,” Snowden said of his actions. And in official Washington, the broad consensus is that the impulse is dead wrong and likely to cause real harm. “What this young man has done, I can say with a fair amount of certainty, is going to cost someone their lives,” said Georgia Republican Saxby Chambliss, who is vice chairman of the Senate Select Committee on Intelligence. Neither the Obama White House nor the leaders of either party are much concerned about the legality or the effectiveness of the sweeping data-collection programs; both sides, however, seemed quite keen to track down Snowden and bring him to justice. The public, according to a new TIME poll, echoed that impulse, with 53% of Americans saying Snowden should be prosecuted, compared with just 28% who say he should be sent on his way.

Anyone reading it would get the idea that Americans do not approve of these people, who think it is okay to defy the law. Manning believes it was acceptable to “undermine” the rule of law and even Snowden admits that what he did is dangerous to democracy. However, Scherer cherry-picked a quote and altered the meaning.

Here is what Snowden said, when interviewed by The Guardian‘s Glenn Greenwald, who wrote stories on his disclosures:

The public is owed an explanation by the people who make these disclosures that are outside the democratic model. When you are subverting the power of government, that is a fundamentally dangerous thing to a democracy and, if you do that in secret consistently, as the government does when it wants to benefit from a secret action it took, it’ll kind of give its officials a mandate to go, hey, tell the press about this thing and that thing so the public is on our side. But, they rarely, if ever, do that when an abuse occurs. That falls to individual citizens, but they’re typically maligned. It becomes a thing of these citizens are against the country, but I’m not…

Snowden was talking about officials who go to the press undermine democracy by not explaining their motivations for disclosing information on secret programs or policies that they know will be beneficial or make government look good. He recognized that this is an abuse of authority and did not want to do the same, which is why he came forward and explained his motives in an interview with Greenwald.

Furthermore, by labeling these individuals “informers” they become people whom the government would be justified in prosecuting under the Espionage Act.

Scherer suggests:

The government, meanwhile, is likely to treat Snowden as if he was a Cold War spy seeking to undermine the country he still claims to serve. The Justice Department has launched an investigation into the disclosure of classified information, a prelude to a standard espionage prosecution. Even though charges may not be filed for weeks, it is likely that prosecutors will try to extradite Snowden to the U.S. for trial and seek a punishment of life in prison.

What Scherer omits is how prosecuting leakers or whistleblowers as spies is a new development. The administration of President Barack Obama has prosecuted a record number under the Espionage Act, a World War I-era law that was not intended for deterring the release of classified information to the press but to go after spies who aided enemies or provided information that could advantage a foreign nation.

One would think if the magazine was going to present these people as “informers,” which has connotations similar to spies, they would have given this a closer look. But, the magazine accepts a given that Snowden will be treated as a “Cold War spy,” as if that would not be troubling but routine.

As I wrote previously, journalists like Scherer ignore or disregard the fact that the government has carved out national security exceptions to protect power from disclosures that Snowden made by ensuring that he can be prosecuted, jailed and effectively silenced no matter how he makes disclosures.” They also are perfectly willing to give voice to those in power who support zealous prosecution of these individuals for periods that exceed the length of time they would ever advocate for torturers, war criminals or those who commit felonies in violation of laws intended to protect individual rights and liberty in the United States.

They have no problem with the arrogation of power in the Executive Branch so they will produce journalism intended to rationalize the functions and expansion of the national security state. When confronted by individuals who challenge national security policies and programs, they display unbounded contempt for individuals who they think have arrogated the power to act as truth-tellers and inform the public of information they believe the public has a right to know.

In this case, TIME goes beyond putting these individuals’ personal flaws under a microscope and typecasts them as “the 21st century mole,” who “demands no payments for his secrets.”

Media organizations like TIME are also far too willing to divide and conquer, to choose who is a real whistleblower and who is not based on the public or political reaction. Manning is not a whistleblower, but Ellsberg is a whistleblower. Even though Ellsberg considers Manning a whistleblower, that means nothing because to explore how Manning is a classic whistleblower would be an affront to the establishment and powerful, which they need to maintain access and influence.

If this is how Americans understand these people, not only does it further chill confidential sources who wish to disclose information that is in the public interest to the press, but it effectively curtails the ability of media organizations to perform their role as the Fourth Estate, which is supposed to fulfill a watchdog function and check the power of all branches of government. It enhances the ability of government to manufacture consent for policies and programs that force Americans to give up liberty whenever someone shouts “Terrorist” or claims it is on behalf of national security without any proof whatsoever that it will be required to make the country safer

Finally, the biggest problem is that this is agitprop material masquerading as serious informative journalism. If one is not familiar with the stories of recent whistleblowers or do not understand issues around secrecy, transparency and leaks, the average person is not going to realize that it is disinformation."

http://dissenter.firedoglake.com/2013/06/13/time-magazine-equates-whistleblowers-with-spies-in-cover-story-on-snowden-manning-swartz/

Bien à vous.